Use MAC for Hacking

Use MAC for Hacking

Aprende a instalar todas las aplicaciones y herramientas que necesitas para preparar tu Mac para el hacking y así poder realizar los hacks que quieras. Así que echa un vistazo a la guía completa que se discute a continuación para continuar.

El hacking es la técnica avanzada mediante la cual los usuarios pueden perforar los muros de seguridad de cualquier red o el software para obtener el acceso a toda la información que se encuentra en su interior. Todos sabemos que para propósitos de hacking hay que aprender los lenguajes avanzados y complicados, técnicas que pueden realmente atravesar la jaula de seguridad. ¿Pero es suficiente para aprender los lenguajes y técnicas y luego aplicarlas para el propósito de cualquier sistema operativo? No, es totalmente erróneo decir que se puede hacer hacking sin un buen sistema operativo, sin embargo, definitivamente se requiere un sistema operativo de alta calidad preferido para las diversas técnicas. Hablando del Mac, que es conocido como el mejor sistema operativo de dispositivos de computación, es que realmente es lo suficientemente bueno para los propósitos de hackeo. De nuevo diríamos que no puedes ir directamente con el Mac y empezar a hackear. Hay algunas preferencias que se requiere hacer dentro del Mac OS antes de que pueda ser potencialmente utilizado como una plataforma de Hacking. Aquí en este artículo, hemos escrito acerca de todas esas cosas que deben ser implementadas en la Mac para que esté lista para el Hacking. Lee el artículo completo y luego aplica todas esas cosas a tu Mac!

Cómo preparar su MAC para el pirateo

A continuación hemos mencionado las cosas o herramientas que necesitarás antes de empezar a piratear en tu Mac PC. Así que echa un vistazo a la guía completa de abajo.

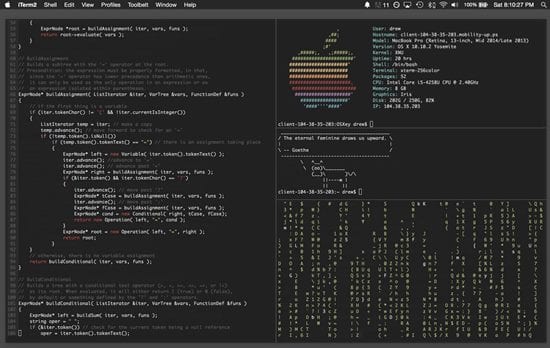

#1 La mejor instalación de la terminal

Prepara tu Mac para el hacking

Prepara tu Mac para el hacking

iTerm2 es la aplicación de terminal que puedes instalar en el dispositivo Mac y así obtener las mejores ventajas en lugar de la terminal preinstalada del Mac. Como sabemos que la mayoría de las tareas de hacking se llevan a cabo a través de los comandos que generalmente se procesan sólo dentro de la terminal. El mejor terminal con más características de control podría ser una gran carrera para los increíbles logros. Para arrancar con tu dispositivo y convertirlo en un completo módulo de hacking necesitas este terminal iTerm2.

#2 Imágenes de disco encriptadas

Prepara tu Mac para el hacking

Prepara tu Mac para el hacking

Las imágenes de los archivos de datos y los paquetes que se almacenan dentro del Mac necesitan ser encriptados para que las otras redes no puedan interferir con él y por lo tanto dañarlo. También es necesario encriptar las imágenes de los discos para que los datos no puedan ser filtrados y accedidos por las otras redes que revelan su existencia. Usando varias herramientas disponibles puedes ser capaz de encriptar los datos de tu dispositivo.

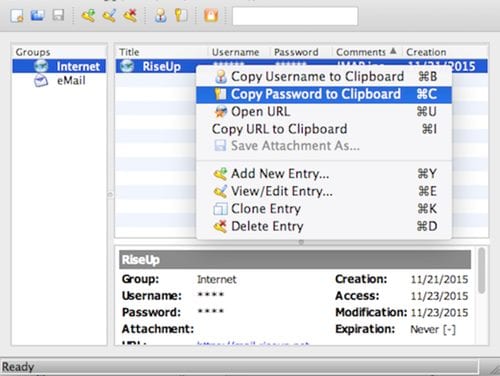

#3 KeepassX

Prepara tu Mac para el hacking

Prepara tu Mac para el hacking

Necesitarás almacenar contraseñas y esta es la mejor herramienta para eso.KeePassX guarda mucha información diferente, por ejemplo, nombres de usuario, contraseñas, URLs, archivos adjuntos y comentarios en una sola base de datos. Para una mejor gestión, se pueden especificar títulos e iconos definidos por el usuario para cada entrada individual.

Cifrado de disco #4

Prepara tu Mac para el hacking

Prepara tu Mac para el hacking

Encriptación completa del disco, de nuevo es totalmente necesario para conseguir su disco en el Mac encriptado para que nadie pueda permitirse el lujo de entrar en él y por lo tanto dañarlo. Las redes se conectarán directamente con tu disco, así que hacerlo seguro significa que estás evitando que las redes causen tu dispositivo. Ciertamente, no es difícil encriptar el disco ya que puedes hacerlo a través del software y las herramientas disponibles en Internet. Tendrás que tener cuidado con eso porque encriptar todo el disco significa que estás bloqueando el almacenamiento, y perder la contraseña de encriptación puede quitarte el acceso a todos tus datos.

#5 Instalar Kali Linux

Prepara tu Mac para el hacking

Prepara tu Mac para el hacking

La mejor plataforma de codificación para los profesionales y los usuarios avanzados. Básicamente, es utilizada por millones de hackers, técnicos y usuarios pro-tecnológicos en todo el mundo. Basada en Linux, es la mejor plataforma o la base para todos los que estén dispuestos a empezar a hackear incluso las redes más fuertes a través de sólo dentro de la Mac.

Así que al final de este artículo, usted sabe cómo el dispositivo Mac puede ser convertido en una mejor plataforma para los propósitos de hacking, y sabe todo lo que ayuda a transformar el dispositivo para el propósito. Las cosas que necesitas llevar son bastante fáciles y casi cualquier usuario medio también puede llevar a cabo estas implementaciones en su sistema operativo. Creemos que ustedes no encontrarán ninguna dificultad con respecto a la información proporcionada en el post anterior, mientras que en caso de que encuentren algún problema, por favor hágannoslo saber a través de la sección de comentarios a continuación. Además, ¡intenten que les guste nuestro artículo y compártanlo más!